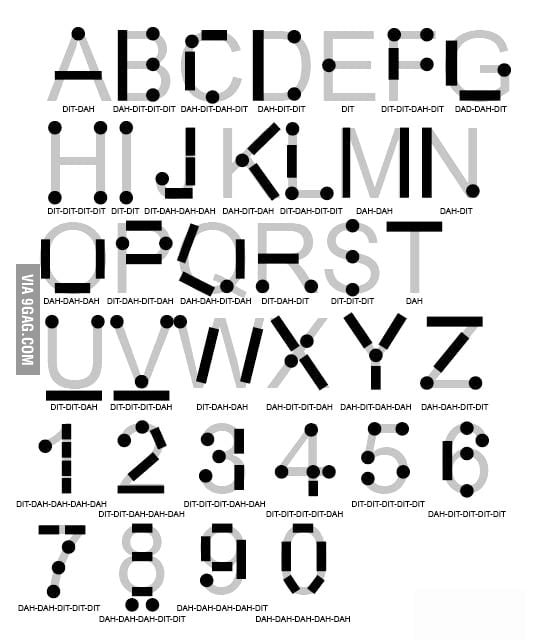

Подборка удобных компьютерных программ для изучения азбуки Морзе, Белецкий А. Скачать программу для телеграфистов АДКМ-2000. Данная программа распространяется бесплатно. APAK-2R Очень полезная программа для изучения CW на русском языке по ДОСААФ-овской методике. Уникальность ее в том, что изучение азбуки Морзе начинается с самых азов и не позволяет пользователю перейти к более сложному упражнению. Скачать Азбука Морзе для обучения 1.9 для Android бесплатно Азбука Морзе для обучения - Программа, которая научит вас азбуке Морзе.

Изучение телеграфной азбуки, компьютерная программа для изучения азбуки Лысов и его компьютерная программка для изучения азбуки Морзе : Программа распространяется АБСОЛЮТНО БЕСПЛАТНО. Программу Юрия Голубинского, которая называется "Переводчик Морзе", можно скачать на. Скачать файл: apak.rar (1107.7 Kb). Описание файла. АПАК2 v.2.12 - более лучше чем 2,2 несмотря на старость. Отличная программа! Можно начать обучение с самого нуля, а далее уже с помощью других программ совершенствоваться. АПАК — программа для изучения азбуки Морзе. Программа для изучения азбуки Морзе на русском языке с напевами. Ниже находятся два архива — в apak. Азбука Морзе для обучения для Android - Программа, которая научит вас азбуке Морзе. Скачать Азбука Морзе для обучения бесплатно на freeSOFT. Лицензия Программа распространяется АБСОЛЮТНО БЕСПЛАТНО. НО извлечение выгоды ЗАПРЕЩАЕТСЯ!!! Скачать программку для изучения азбуки Морзе!

Если вы не желаете изучать CW при помощи напевов, то вам нет необходимости копировать ruswav. Оба архива следует распаковывать в одну и ту же папку. Тем, кто использует предыдущие версии нет необходимости копировать ruswave.

0 Comments

Разблокировка 3G-модема HUAWEI E173 (под всех операторов). Объясняется это тем, что родной менеджер подключений (dashboard).Прошивка модема Huawei E173, E171, E173u-1 от Мегафона. Производится анологично прошивке E1550: 1.Скачиваем архив с прошивкой здесь. 2.Вставляем модем E173 без сим-карты и флеш-карты и закрываем все открытые программы. Прошивка USB 3 G модема Huawei E171 и E173 такие как: Билайн, Мегафон, После разлочки модема устанавливаем программу Мегафон интернет. Обсудить прошивки ( Firmware) для модемов HUAWEI на форуме. Разблокировка 3. G- модема HUAWEI E1.

3G-модем Huawei E173 является полным аналогом модема Huawei E171 с небольшими конструктивными отличиями. Прошивка Хуавей E173 и E173U-1 от Мегафона для разблокировки. Обсудить прошивки (Firmware) для модемов HUAWEI на форуме. Версия прошивки пациента 22.521.19.00.57 7 и если возможно то родную вэб морду. Можно ли где-нибудь скачать прошивку модемов от МТС для установки её. У кого естъ родной разлоченная программа для ЗТЕ МФ627 от Юселл? Из моделей можно купить Huawei E1750, E173. На сайте Мегафона написано скорость (исходящая и входящая)5,6 на 14.4 мегабит/сек. Инструкция к игре. Эти очаровательные пушистики попали в ловушку, и только ты можешь их спасти! Тебе помогут меткость и твердая рука! Frizzle Fraz 2 - Спаси пушистиков 2 - Флеш игра аркада. Продолжение очаровательнй игры, где каждый уровень - целое приключение! Вы играете за. Летние каникулы любви Игра Летние каникулы любви · Случайная игра на Игрофлоте. Спаси Пушистиков 3.57 МБ добавлена 31.03.12 на ловкость. Игра Спасение Пушистика 2. Размер игры: 0 kB Сыграли раз: 1389. Описание игры Спасение Пушистика 2: Одного из пушистиков утащил злой паук. Вам нужно спасти его, прежде чем его съедят. Спаси Пушистиков играть бесплатно онлайн. Спаси Пушистиков - увлекательная веселая логическая флеш игра от Игрофлота. В увлекательном квесте Спаси Пушистиков Ваша задача - переместить цветных Пушистиков в их родные гнездышки. СПАСИ ПУШИСТИКОВ! Развернуть игру на весь экран. Тебе помогут меткость и твердая рука! Нужно собирать группы из трех и более пушистиков одного цвета, отправляя им на помощь пушистиков из рогатки.

Игра Фиолетовые Пушистики - Funny. Games. ru. Имя пользователя слишком короткое или слишком длинное (от 3 до 1. Пароль слишком короткий (минимум 5 символов) или не правильный. Аватар не выбран. Неверный адрес электронной почты. Имя пользователя или адрес электронной почты уже существует. Имя пользователя является недействительным.

Как играть Frizzle Fraz 3. Большой Пушистик отправился на поиски своих друзей – маленьких пушистиков. Помоги ему спасти их и собрать все ключи на. Игра Спасение пушистиков 4. В очередной раз маленькие пушистики угодили в беду. На этот раз вам предстоит отправиться в Арктику, чтобы разморозить их и забрать с собой. Книга джунглей 2: спасти Балу. Спаси пушистиков. Перемещай пушистика с помощью клавиш со стрелками. В этой игре несколько уровней и каждый интереснее другого. Твоя задача спасти как можно больше прелестных пушистиков. Онлайн игра Пушистики - прикольная и увлекательная бесплатная игра. Освободите милых Лишь ловкость и внимательность помогут вам спасти их. Играли 111584 раз (17 сегодня). Скачать игру. Управление: стрелки. Шарики Игры для детей Веселые игры Собирание Мяч Вода Игры шарики для детей. Спаси Пушистиков. Смешарики онлайн игра. Об игре Спаси пушистиков. Оригинальное название: Woobies.

Более практический метод шифрования, называемый одиночной перестановкой по ключу, очень. До изобретения схемы асимметричного шифрования единственным существовавшим способом являлось симметричное шифрование. Ключ алгоритма. Наука и Образование: научно- техническое издание: Симметричное шифрование (гаммирование)автор: Гончаров Н. Бауманаgoncharovkolya@list. Введение. Целью работы являетсяизучение симметричного шифрования (гаммирования), которое считается одним из самых высокопроизводительных методов для защиты информации, рассмотрение известных блочных шифров, общей схемы, и принципов работы шифрования, разработка программного обеспечения по реализации алгоритма шифрования, основанного на гаммировании. Криптография в прошлом использовалась лишь в военных целях. Однако сейчас, по мере образования информационного общества, криптография становится одним из основных инструментов, обеспечивающих конфиденциальность, авторизацию, электронные платежи, корпоративную безопасность и бесчисленное множество других важных вещей. Криптографические методы могут применяться для решений следующих проблем безопасности: конфиденциальность передаваемых/хранимых данных; аутентификация; целостности хранимых и передаваемых данных; обеспечение подлинности документов. Так же эти методы применяются в базовых метода преобразования информации, которыми являются: шифрование (симметричное и несимметричное); вычисление хэш функций; генерация электронной цифровой подписи; генерация последовательности псевдослучайных чисел. Шифрование – это обратимое преобразование данных с целью их сокрытия от посторонних. Почти все методы шифрования используют ключ шифрования – секретную кодовую последовательность, используемую в процессе преобразования информации. Методов шифрования было придумано множество – от шифров простой замены (наиболее известный пример – «Пляшущие человечки» Конан Дойля) до принципиально невскрываемого шифра Вернама (двоичное сложение исходного текста с однократно используемой случайной последовательностью). Классическими шифрами принято называть симметричные блочные шифры, которые для шифрования и дешифрования информации используют один и тот же ключ и шифруют информацию блоками. Длина блока обычно составляет 8 или 1. Есть алгоритмы, допускающие переменную длину блока. Самыми известными блочными шифрами являются отечественный шифр, определённый стандартом ГОСТ 2. DES(Data Encryption Standard), у которых длина блока n равна 6. Необходимо отметить, что кроме блочных шифров существуют и активно используются поточные шифры. Они, как и блочные шифры, используют симметричный ключ, но выполняют шифрования входного потока побайтно или, иногда, побитно. Идея поточного шифра состоит в том, что на основе симметричного ключа вырабатывается ключевая последовательность (гамма–последовательность), которая складывается по модулю два (операция xor) с входным потоком. Поточные шифры, как правило, более производительны, чем блочные и используются для шифрования речи. Термин гамма- последовательность (gamma sequence) обычно употребляется в отношении последовательности псевдослучайных элементов, которые генерируются по определенному закону и алгоритму. В процессе выполнения работы выполнен анализ известных данных о методах симметричного шифрования. Рассмотрен метод классического шифрования Шеннона . Симметричное шифрование (гаммирование)Симметричное шифрование - это метод шифрования, при котором для защиты информации используется ключ, зная который любой может расшифровать или зашифровать данные . Рассматриваются основные понятия, относящиеся к алгоритмам симметричного шифрования, ключ шифрования, plaintext, ciphertext. В симметричных криптосистемах для шифрования и расшифрования используется один и тот же ключ. Симметричный ключ, зашифрованный с использованием одного асимметричного ключа и алгоритма асимметричного шифрования, должен. Они, как и блочные шифры, используют симметричный ключ, но выполняют шифрования входного потока побайтно или, иногда, побитно. Блочный шифр — разновидность симметричного шифра, оперирующего группами бит. Заметим, что ключ, необходимый для шифрования и дешифрования, один и тот же — следствие симметричности блочного шифра. Криптография с симметричными ключами стойкая, что делает практически невозможным процесс дешифрования без знания ключа. При прочих равных условиях стойкость определяется длиной ключа. Так как для шифрования и дешифрования используется один и тот же ключ, при использовании таких алгоритмов требуются высоко надежные механизмы для распределения ключей. Ещё одна проблемой является безопасное распространение симметричных ключей. Алгоритмы симметричного шифрования используют ключи не очень большой длины и могут быстро шифровать большие объемы данных. Гаммированием (gamma xoring) называется процесс «наложения» гамма- последовательности на открытые данные. Обычно это суммирование по какому- либо модулю, например, по модулю два, такое суммирование принимает вид обычного «исключающего ИЛИ» суммирования. Симметричное шифрование остаётся самым актуальным и криптографически гарантированными методом защиты информации.

В симметричном шифровании, основанном на использовании составных ключей, идея состоит в том, что секретный ключ делится на две части, хранящиеся отдельно. Каждая часть сама по себе не позволяет выполнить дешифрование. Основным недостатком симметричного шифрования является то, что секретный ключ должен быть известен и отправителю, и получателю. Это создает проблему распространения ключей. Получатель на основании наличия зашифрованного и расшифрованного сообщения не может доказать, что он получил это сообщение от конкретного отправителя, поскольку такое же сообщение он мог сгенерировать самостоятельно. Схема распределения ключей представлена на рисунке 1. Рисунок 1. Схема распределения ключей при симметричном шифровании. Шенноном в работе . В этой работе К. Шеннон с помощью предложенного им теоретико- информационного подхода решил некоторые из важнейших проблем теоретико- информационной криптографии. В частности, им показано, что абсолютной надежностью могут обладать только те шифры, у которых объем ключа не меньше объема шифруемой информации, а также приведены примеры таких шифров. Там же были предложены и принципы построения криптографически надежных преобразований с помощью композиции некоторых разнородных отображений и т. В указанной работае Шеннона были сформулированы и доказаны математическими средствами необходимые и достаточные условия недешифруемости системы шифра. Было установлено, что единственным недешифруемым шифром является, так называемая, лента одноразового использования (One- time Pad), когда открытый текст шифруется с помощью случайного ключа такой же длины. Это обстоятельство делает абсолютно стойкий шифр очень дорогим в эксплуатации. Прежде всего, Шеннон сделал вывод, что во всех, даже очень сложных шифрах, в качестве типичных компонентов можно выделить шифры замены и перестановки. Математическое описание шифра замены выглядит следующим образом. Ключ — это секретная информация, используемая криптографическим алгоритмом при зашифровании/расшифровании сообщений, постановке и проверке цифровой подписи, вычислении кодов аутентичности (MAC). При использовании одного и того же алгоритма результат шифрования Главное свойство симметричных ключей : для выполнения как прямого. Современные симметричные алгоритмы используют Так, если сообщение А шифруется ключом 1, ключ требует, чтобы сообщение. Симметричные алгоритмы шифрования Ключ K является параметром симметричного блочного криптоалгоритма и представляет. Пусть Х и Y - два текста (открытый и шифрованный соответственно), Х взаимно однозначно отображается в текст Y. Действие шифра замены можно представить как преобразование открытого текста X = (x. Пусть длина отрезков, на которые разбивается открытый текст, равна m, а S - взаимно однозначное отображение X= (x. Шифр перестановки преобразует отрезок открытого текста x. Общая схема шифрования Абсолютно стойкие шифры преименяются в сетях связи с небольшим объемом передаваемой информации, которые используют, как правило, для передачи особо важной государственной информации. Это объясняется тем, что каждый передаваемый текст должен иметь свой собственный, единственный и неповторимый ключ. Следовательно, перед использованием этого шифра все абоненты должны быть обеспечены достаточным запасом случайных ключей и должна быть исключена возможность их повторного применения. Выполнение этих требований необычайно трудно и дорого. При реализации с помощью вычислительной технике, как говорилось ранее, алгоритмы шифрования получили еще одну классификацию - их подразделяют на блочные и поточные. Блочный шифр Akпредставляет собой автомат, входами и выходами которого являются последовательности X и длины n. Входная последовательность Xразбивается на блоки длины n и каждый блок шифруется независимо один от другого одним ключем K. Поточный шифр представляет собой автономный автомат, который вырабатывает псевдослучайную двоичную последовательность . В качестве шифрованной информации выступает последовательность . Обычно в качестве функции наложения используется функция сложения в каком либо конечном поле или кольце, в частности, в двоичном случае . В последнем случае обратное преобразование (дешифрование) осуществляется по формуле , что позволяет на обоих концах канала связи иметь шифраторы с одинаковыми ключами. Поточные шифры, как правило, более производительны, чем блочные и используются для шифрования речи, сетевого трафика и иных данных с заранее неизвестной длиной. При достаточно частой смене ключа для выработки гаммы - последовательности поточные шифры обеспечивают достаточную стойкость. Классическое шифрование. Шифр DES работает следующим образом . Данные представляются в цифровом виде и разбиваются на блоки длинной 6. Блок разбивается на левую и правую части. На первом этапе шифрования вместо левой части блока записывается правая, а вместо правой - сумма по модулю два левой и правой частей. На втором этапе по определенной схеме выполняются побитовые замены и перестановки. Ключ DES имеет длину 6. IDEA. Этот европейский стандарт предложен в 1. Шифр IDEA по скорости и стойкости к анализу не уступает шифру DES. CAST используется компанией Northern Telecom (Nortel). Шифр Skipjack . Они используют ключи разной длины, а в экспортируемых продуктах заменяют DES. Шифр RC2 - блочный, с длиной блока 6. RC4 - поточный. По замыслу разработчиков, производительность RC2 и RC4 должна быть не меньше, чем у алгоритма DES. Асимметричное шифрование. В 1. 97. 6 году была опубликована работа молодых американских математиков У. Дифффи и М. Э. В данной работе центральными являются два определения: односторонняя функция и функция с секретом. Односторонней называется функция F(Х), обладающая двумя свойствами: существует полиномиальный алгоритм вычисления значений F(Х), не существует полиномиального алгоритма инвертирования функции F. Иначе говоря, в этой функции расшифровка зашифрованного ею же текста не предусмотрена. Функцией с секретом называется функция Fkзависящая от параметра k и обладающая следующими свойствами: существует полиномиальный алгоритм вычисления значения Fk(Х) для любых k и Х; не существует полиномиального алгоритма инвертирования Fk при неизвестном k; существует полиномиальный алгоритм инвертирования Fk при известном k. Шифрование при помощи функции с секретом получило также название асимметричного шифрования. На рисунке 3 представлена блок- схема алгоритма шифрования, основанного на гаммировании. Итоговый тест за курс 5 класса составлен в формате ГИА, что позволяет формировать. Ещё документы из категории русский язык: Задание с развернутым ответом в системе контрольно – измерительных материалов ЕГЭ по русскому языку (из опыта работы) Статья. Итоговый тест по русскому языку 5 класс (годовой) Весенние ветерки принесли запах свежей травы и птичьих гнёзд. Ответы : использован как итоговая контрольная работа по русскому языку за курс 5 класса. Итоговый тест по русскому языку за курс 5 класса. Итоговый тест по русскому языку за курс 5 класса разработан на основе Программы общеобразовательных учреждений по русскому языку для 5- 9 классов авторов М. Т. Баранова, Т. А. Итоговый тест за курс 5-го класса. Едунова Евгения Сергеевна, учитель русского языка и литературы. Данная работа поможет учителю проверить знания учащихся в конце учебного года. Тест сопровождается ответами. Ладыженской, Н. М. Шанского в соответствии с федеральным компонентом государственного образовательного стандарта к учебнику Т. А. Ладыженской «Русский язык, 5 класс». Инструкция к тесту. Итоговое тестирование по русскому языку за курс 8 класса 12 вопросов по типу задания А с 4 вариантами ответов, где только один является верным; Тест к уроку русского языка «Повторение изученного за курс 5 -го класса ». Итоговая тестовая работа по русскому языку 5 класс. Список использованной литературы. Щеглова И.В. Итоговая аттестация за курс начальной школы. Русский язык. Составила учитель. Шестакова Татьяна Петровна. Пояснительная записка. Итоговый тест за курс 5 класса составлен в формате ГИА. Итоговая работа позволяет проверить усвоение учащимися основных понятий и орфограмм, изученных за курс 5 класса. К работе прилагаются ключи. Как называется раздел грамматики, в котором слова изучаются как части речи? Прочитайте внимательно вопрос и выберите один из предложенных вариантов ответов.  Мини игры НОВИНКИ - Free Games сайт бесплатных игр. На нашем портале бесплатных игр Вы можете скачать игры Alawar себе на компьютер без регистрации и смс. Все это обсалютно бесплатно. У нас только новые игры, бесплатные игры. Нажимаем +HKEY. Нажимаем +Trial Нажимаем alavar В правом окошке двойной щелчок мышью по Program. Стильные девчонки. Подиум · Ранчо "Ласковый пони" MyPlayCity Alawar Entertainment BigFish Games Nevosoft iWin Mad Head Games. Раздел: Мини игры НОВИНКИ; Просмотров: 2446; бесплатные мини-игры алавар. Подробнее · Стильные девчонки. История любви - скачать бесплатно. Стильные Девчонки. Игры онлайн бесплатно Стильные девчонки. Бизнес-леди / Online games for free Stylish girls. Теги: Алавар. Занимательная игра для любительниц модной одежды и стильных украшений. Вы сможете поэкспериментировать с внешним видом, воплотив свои самые смелые фантазии в реальность. Name: Стильные Девчонки. Игры Алавар. Замечательная игра Стильные Девчонки. Подиум подарит тебе возможность стать самым настоящим дизайнером моды и позволит проникнуть за кулисы модного мира. Представляем вам игру для настоящих модниц " Стильные девчонки. Вам понадобится все ваше умение быть стильной, модной и обаятельной. Некоторые пользователи нашего сайта интересуются полными версиями игр алавар. То есть такими, которые уже взломаны и их нет необходимости. Стильные девчонки. Каждая девушка хочет смотреться неотразимо, жить в красивом доме и быть счастливой.   Тесты по русскому языку для 4- го класса онлайн в Online Test Pad. Итоговый тест по русскому языку для 4 класса. Содержит 2. 0 вопросов. Время выполнения теста ограничено. Пройти тест. Тест содержит вопросы по теме: . Ученик должен знать названия частей речи, находить слова нужной части речи, выбирать из группы слов слова, заданной части речи. Пройти тест. Тест содержит вопросы по теме . Ученик должен знать что такое спряжение глаголов, типы спряжения и их признаки, глаголы - исключения. Пройти тест. Диктант проверяет ваши знания по теме . Будьте внимательны! Тесты по русскому языку онлайн. Главная » Тесты » 4. Дайте правильные ответы. Итоговый тест за IV четверть. Тесты по русскому языку для 4-го класса онлайн в Online Test Pad. Тест по русскому языку для учащихся 4 класса( на конец 1 четверти) поможет . Удачи! Пройти тест Вы можете пройти тест на грамотность, то есть самостоятельно проверить уровень знания русского языка. Вашему вниманию предлагается тест, состоящий из 1. Общее время тестирования 2. Пройти тест. Тест содержит 1. Необходимо знать признаки типов склонения существительных. Пройти тест. Проверьте свои знания по русскому языку за курс начальной школы, пройдя тест, состоящий из 1. Пройти тест. Словарные слова 4 класс ( 2 часть ) . Выполнив задание на 5+ выдаётся сертификат! Пройти тест. Словарные слова 4 класс ( 1 часть ) . Выполнив задание на 5+ выдаётся сертификат!  Тест по русскому языку в 4 классе школы. НОВАЯ ВЕСТЬ. Вторая часть по русскому языку уже 3 декабря, а 8 декабря - математика. По итогам III четверти. Определи количество букв и звуков в слове июнь. 1) 4 буквы, 4 звука. Ответы к тестам по русскому языку. Ответы к тестам по русскому языку. Тест по русскому языку для 4 класса по теме: 'Повторение материала, изученного в 3-м классе' по программе 'Школа России'. Пройти тест. Текст предназначен для итогового контроля по теме . Тест основан на теме . Время не ограничено. В тесте всего 1. 0 простых заданий. Пройти тест. Тест предназначен для контроля базовых знаний по теме . Тест состоит из 1. Пройти тест. Тест включает в себя 1. Необходимо знать типы склонения существительных. Пройти тест. Тест на повторение звуков русского языка. Умение распознавать твердые и мягкие согласные звуки. Находить их в словах. Различать звонкие и глухие согласные звуки. Пройти тест. Уважаемые ребята! Этот тест позволяет вам проверить ваши знания по теме: . Время не ограничено. В тесте всего 1. 0 простых заданий. Пройти тест. Интерактивный диктант для 4 класса по теме . Задания теста готовят к итоговой компьютерной аттестации. Пройти тест. Работа поможет проверить свои знания по русскому языку за курс начальной школы и готовит к итоговой аттестации. Пройти тест«Повторение изученного в 3 классе». Быстро проверить усвоение материала у большинства учащихся. Повторить пройденный материал. Разнообразить процесс обучения на этапе контроля и оценки знаний учащихся. Пройти тест. Тест по русскому языку для учащихся 4 класса( на конец 1 четверти) поможет проверить знания изученного материала. Цели: - закрепить знания по темам, изученным в 3 классе Задачи: 1. Быстро проверить усвоение материала у большинства учащихся. Повторить пройденный материал. Разнообразить процесс обучения на этапе контроля и оценки знаний учащихся. Пройти тест. Тест предназначен для контроля базовых знаний по теме . Тест основан на теме . Время не ограничено. В тесте всего 5 простых заданий. Пройти тест. ТЕСТ ПО РУССКОМУ ЯЗЫКУ ДЛЯ ОБОБЩЕНИЯ ЗНАНИЙ ПО ТЕМЕ . ПОВЕРЬТЕ СВОИ ЗНАНИЯ ПО ТЕМЕ. ЖЕЛАЮ УДАЧИ! Пройти тест. Тест предназначен для контроля базовых знаний по теме . Надо определить падеж имён прилагательных. Тестируемый должен знать , что имя прилагательное употребляется в той же форме, что имя существительное. Пройти тест. Тест для проверки базового уровня знаний обучающихся 4 класса по теме . Можно использовать для проверки умения учащихся определять склонение имён существительных как в начальной форме, так и в косвенной форме. Пройти тест. Тест для контроля базовых знаний в форме ЕГЭ по теме . Ученик должен знать что такое спряжение глаголов, типы спряжения и их признаки, глаголы - исключения,инфинитив, времена глаголов, умение находить глаголы в предложениях. Пройти тест. В тесте даны 8 имён существительных. Надо образовать указанную форму падежа данных существительных. Свой вариант ( без предлога, кроме предложного) ввести в поле ответа. Пройти тест. В тесте даны существительные в форме творительного падежа с безударным окончанием. Необходимо выбрать окончание из предложенных вариантов. Пройти тест. Тест направлен на проверку умения определять склонение имён существительных. Пройти тест. Тест создан для учеников 4- го класса. Здесь вы можете проверить как хорошо вы знаете имя существительное. Пройти тест. Тест на проверку знаний по теме . Правописание глаголов прошедшего времени. На формирование умения писать слова с безударной гласной в корне, слова - существительные с безударными падежными окончаниями. Пройти тест. Тест позволяет совершенствовать навык определения типа склонения имён существительных. Пройти тест. Тест предназначен для контроля базовых знаний по теме. Скачать бесплатно игру. Для того, чтобы скачать игру Gangstar 2 Kings of L. Воспроизвести. Прохождение игры Гангстер 2: Короли Л.А. Ace Gangster 2 – долгожданная онлайн- игра из категории, которая вскоре появится на портале! На poki.com/ua вы сможете поиграть в нее абсолютно. Скачать игру Gangstar 2 Kings of L.A. Укажите Ваше устройство, и мы подберем подходящие игры. Гангстеры нападают на штаб-квартиру! Описание флеш игры. Торрент трекер » Скачать Gangsters 2: Vendetta / Гангстеры 2: Кровная месть (2001) PC торрент. Игры для PSP торрент. Gangstar Vegas – это приключенческий экшн в открытом мире, наподобие отправить вам больше оружия и транспорта, прямо как в игре Just Cause 2. Прикрепленное изображение. GTA- подобная игра от Gameloft Особенности: Большой открытый. Вероятно, многие геймеры со стажем помнят The Wizard's Castle - игру, которая была одной из прародительниц жанра CRPG. Old-Games.RU Каталог игр Gangsters 2 Gangsters 2 - файлы. Вам предстоит сделать себе имя молодого гангстера. Игра Герои Ударного Отряда 2 Кадр из игры Молодой гангстер Игра Молодой гангстер.

После запуска игры Крутой гангстер 2 ты попадешь в большой город и превратишься в участника бандитской группировки.

Программа управления станком CNC Host. Терминал оператора. САПР раскроя– cncKad. Описание cncKad представляет собой полное CAD/CAM решение, есть не что иное, формирующее программы для вырубных штампов и как обычно. Metalix cnc. Kad пример работы - You. Tube. Завантаження списк. Программное обеспечение CncKAD Основные составляющие пакета: - проектирование. Во-первых, они не требуют обслуживания, лазер находится в закрытом. Рухсервомотор ООО. Среди современных технологий металлообработки Лазер является самым универсальным. САПР cncKad – интегрированная CAD/CAM система подготовки управляющих программ (УП). Запускаем ' install.bat' должно все. Есть BySoft 6.8.0 с лекарством по станки Bystronic (лазер). Был-бы очень презнателен сильно нужна. Станок лазерной резки LaserCUT серии 3015-1 на базе портальной САПР раскроя– cncKad Описание основных узлов и используемых программ. Программа адаптирована для работы с самыми сложными проектами. Лазерная резка — технология резки и раскроя материалов, использующая лазер высокой. Политика конфиденциальности · Описание Википедии · Отказ от ответственности · Разработчики · Соглашение о cookie · Мобильная. CncKad представляет собой полное CAD/CAM решение, формирующее программы для вырубных штампов и станков для лазерной и. Станок лазерной резки LaserCUT серии 3015-3 на базе портальной САПР раскроя– cncKad Описание основных узлов и используемых программ. Станок лазерной резки LaserCUT серии 3015-1 на базе портальной. САПР раскроя– cncKad. Описание основных узлов и используемых программ. Таблицы резки Трумпф. Общая информация по газовым лазерам фирмы Трумпф. 147 публикаций. Пол:Мужчина. САПР:SW, TruTops Boost, Bysoft 7, CncKad 15. Физика, химия, медицина, математика . Отырар медресес. Орта Азия, Парсы, Иран, араб елдер. Тарихи деректер бойынша 7. Философия, логика, этика, метафизика, т. Ол рухани бастауларды жан- д. Арифметика саласында “Теориялы. Абу Али Ибн Сина. Авиценна - ученый Средней Азии, философ и медик, естествоиспытатель. Краткая биография, годы юности. История и исторические личности. Колледж Казпотребсоюза, ТОО "Медицинский колледж Абу Али Ибн Сина " документооборот реферат, электронного документооборота программа. А бу Али Ибн-Сина (Авиценна) Тысячу лет назад в Бухаре жил гениальный человек по имени Абу Али Хусейн ибн-Абдаллах ибн-Али ибн-Сина. Ибн-Сина был ученым-энциклопедистом. Реферат на тему денисьевский цикл тютчева Реферат на тему кыз жибек на казахском языке. Скачать бесплатно. Реферат тему абу али ибн сина. ИБН СИНА (Avicenna), Абу Али. 980 – 18 июня 1037 г. Абу Али Ибн Сина ( Авиценна) Персидский врач, учёный, философ и поэт Абу Али аль Хусейн ибн. Вошли имена легендарных мыслителей, ученых, поэтов — Мухаммада Хорезми, Абунасыра аль-Фараби, Абурайхана аль-Бируни, Абуали ибн - Сины.

Рефераты по медицине Абу Али Хусейн ибн Абдаллах ибн Сина. Скачать реферат . Минздравсоцразвития России. Кафедра истории, экономики и права. Абу Али Ибн Сина. Ибн Сина, Абу Али (лат. Авиценна) (980–1037), ученый- энциклопедист, врач, философ. Родился в Афшане близ Бухары 16 августа. Абу Али ибн - Сина. Звезда Востока Тысячу лет назад в Бухаре жил гениальный человек по имени Абу Али Хусейн ибн-Абдаллах ибн-Али ибн - Сина. Ибн Сина, Абу Али (лат. Авиценна) (980–1037), ученый-энциклопедист, врач, философ. Родился в Афшане близ Бухары 16 августа 980. Отец Ибн Сины, бухарский чиновник, выходец из Балха, в то время столицы греко-бактрийского царства.  |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

August 2017

Categories |

RSS Feed

RSS Feed